Stories

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

"خاتم الأنبياء": الجيش الأمريكي بالتعاون مع دول بالمنطقة هاجم سواحل إيران ونحن استهدفنا قطعا أمريكية

!["خاتم الأنبياء": الجيش الأمريكي بالتعاون مع دول بالمنطقة هاجم سواحل إيران ونحن استهدفنا قطعا أمريكية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري: هاجمنا المدمرات الأمريكية بصواريخ ومسيرات برؤوس حربية وألحقنا فيها أضرارا جسيمة

![الحرس الثوري: هاجمنا المدمرات الأمريكية بصواريخ ومسيرات برؤوس حربية وألحقنا فيها أضرارا جسيمة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤولون أمريكيون تعليقا على الهجوم الإيراني: مدمراتنا تتعرض لهجمات إيرانية أكثر شدة واستدامة

![مسؤولون أمريكيون تعليقا على الهجوم الإيراني: مدمراتنا تتعرض لهجمات إيرانية أكثر شدة واستدامة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تصعيد في أزمة مضيق هرمز.. انفجارات واشتباكات بحرية قرب قشم وبندر عباس جنوب إيران

![تصعيد في أزمة مضيق هرمز.. انفجارات واشتباكات بحرية قرب قشم وبندر عباس جنوب إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مستشار خامنئي يعلن نهاية "الصبر الاستراتيجي" ويرسم ملامح المرحلة الجديدة لمضيق هرمز

![مستشار خامنئي يعلن نهاية "الصبر الاستراتيجي" ويرسم ملامح المرحلة الجديدة لمضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"إن بي سي نيوز": السعودية منعت استخدام واشنطن قواعدها وأجواءها لإعادة فتح مضيق هرمز

!["إن بي سي نيوز": السعودية منعت استخدام واشنطن قواعدها وأجواءها لإعادة فتح مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات الأمريكية: عطلنا ناقلة نفط ترفع العلم الإيراني حاولت انتهاك الحصار بقذائف من عيار 20 ملم

![القوات الأمريكية: عطلنا ناقلة نفط ترفع العلم الإيراني حاولت انتهاك الحصار بقذائف من عيار 20 ملم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعثة إيران في الأمم المتحدة: الحل الوحيد القابل للتطبيق في مضيق هرمز هو إنهاء الحرب ورفع الحصار

![بعثة إيران في الأمم المتحدة: الحل الوحيد القابل للتطبيق في مضيق هرمز هو إنهاء الحرب ورفع الحصار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

Al-Monitor: إسرائيل تستبعد عودة الضربات الأمريكية على إيران

![Al-Monitor: إسرائيل تستبعد عودة الضربات الأمريكية على إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

بدء سريان وقف إطلاق النار بمناسبة عيد النصر

![بدء سريان وقف إطلاق النار بمناسبة عيد النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: استمرار تقدم قواتنا على كافة المحاور في أوكرانيا

![الدفاع الروسية: استمرار تقدم قواتنا على كافة المحاور في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سقوط مسيرتين أوكرانيتين في لاتفيا إحداهما أصابت مصفاة نفطية

![سقوط مسيرتين أوكرانيتين في لاتفيا إحداهما أصابت مصفاة نفطية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: الاتحاد الأوروبي ينتهج ما حظره على نفسه

![زاخاروفا: الاتحاد الأوروبي ينتهج ما حظره على نفسه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا تدعو الدول إلى إجلاء موظفي بعثاتها الدبلوماسية في كييف في أقرب وقت

![روسيا تدعو الدول إلى إجلاء موظفي بعثاتها الدبلوماسية في كييف في أقرب وقت]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

رسميا.. فتح تحقيق بعد حادث خطير في ريال مدريد

![رسميا.. فتح تحقيق بعد حادث خطير في ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عصفورين بحجر واحد.. رونالدو يسطر التاريخ (فيديو)

![عصفورين بحجر واحد.. رونالدو يسطر التاريخ (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

طبيب الأهلي يكشف تفاصيل إصابة مصطفى شوبير

![طبيب الأهلي يكشف تفاصيل إصابة مصطفى شوبير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فيرجينا تكشف السر.. مطعم رونالدو المفضل في الرياض والأطباق والحلويات

#اسأل_أكثر #Question_MoreRT STORIES

الأهلي يتقدم ببلاغ عاجل ضد أحد نجوم الزمالك السابقين (فيديو)

![الأهلي يتقدم ببلاغ عاجل ضد أحد نجوم الزمالك السابقين (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لجمالها.. أليشا ليمان تنال جائز أفضل لاعبة رغم إحصائياتها الكارثية (فيديو + صور)

![لجمالها.. أليشا ليمان تنال جائز أفضل لاعبة رغم إحصائياتها الكارثية (فيديو + صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تلوح بإعادة منتخبها من المونديال

![إيران تلوح بإعادة منتخبها من المونديال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الموت يفجع نجم الزمالك قبل نهائي الكونفدرالية

![الموت يفجع نجم الزمالك قبل نهائي الكونفدرالية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عريضة "رحيل مبابي" عن ريال مدريد تدخل موسوعة "غينيس"

![عريضة "رحيل مبابي" عن ريال مدريد تدخل موسوعة "غينيس"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ميسي وزيدان ولامين جمال.. في فيلم فريق "لا يقهر".. فيديو

#اسأل_أكثر #Question_MoreRT STORIES

أعمال عنف تهز باريس عقب التأهل إلى نهائي دوري الأبطال

![أعمال عنف تهز باريس عقب التأهل إلى نهائي دوري الأبطال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يشيد بحبيب نورمحمدوف

![ترامب يشيد بحبيب نورمحمدوف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حارس سان جيرمان يكتب التاريخ.. أول روسي يبلغ نهائي دوري الأبطال مرتين

![حارس سان جيرمان يكتب التاريخ.. أول روسي يبلغ نهائي دوري الأبطال مرتين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

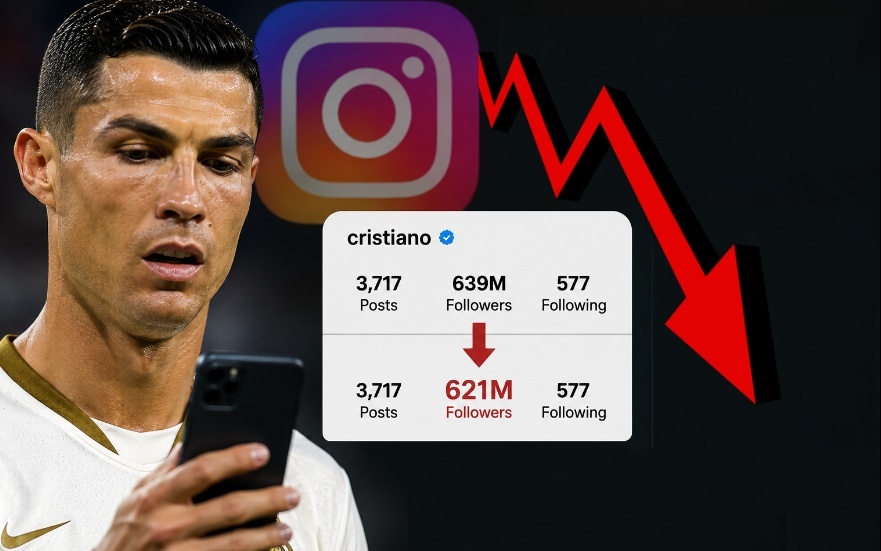

رونالدو يخسر 18 مليون متابع

![رونالدو يخسر 18 مليون متابع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مدرب المنتخب الإسباني يفاجئ الجماهير بقرار "سري" قبل مونديال 2026

![مدرب المنتخب الإسباني يفاجئ الجماهير بقرار "سري" قبل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وفاة أقدم سائق سابق في فورمولا 1 عن عمر 100 عام

![وفاة أقدم سائق سابق في فورمولا 1 عن عمر 100 عام]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

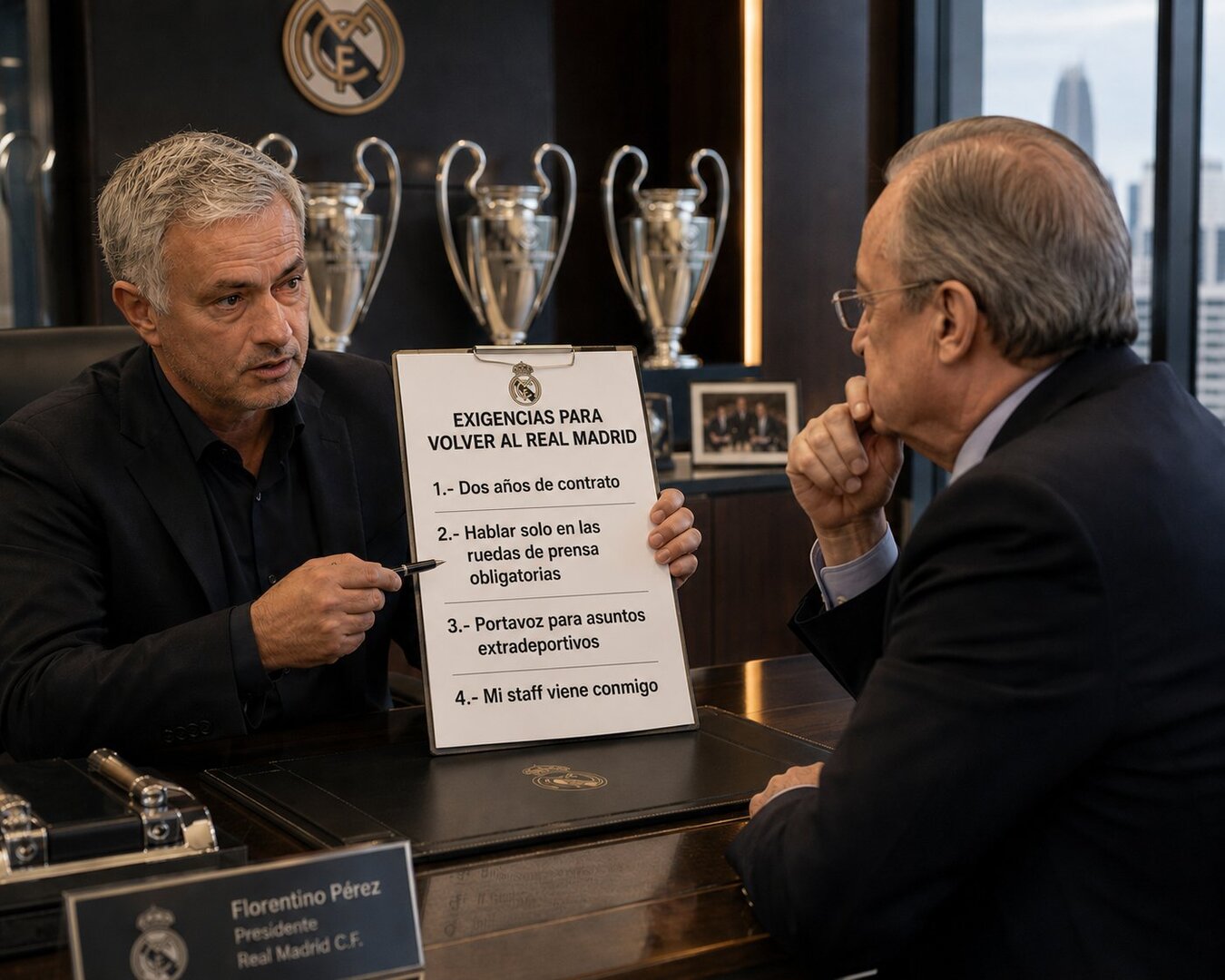

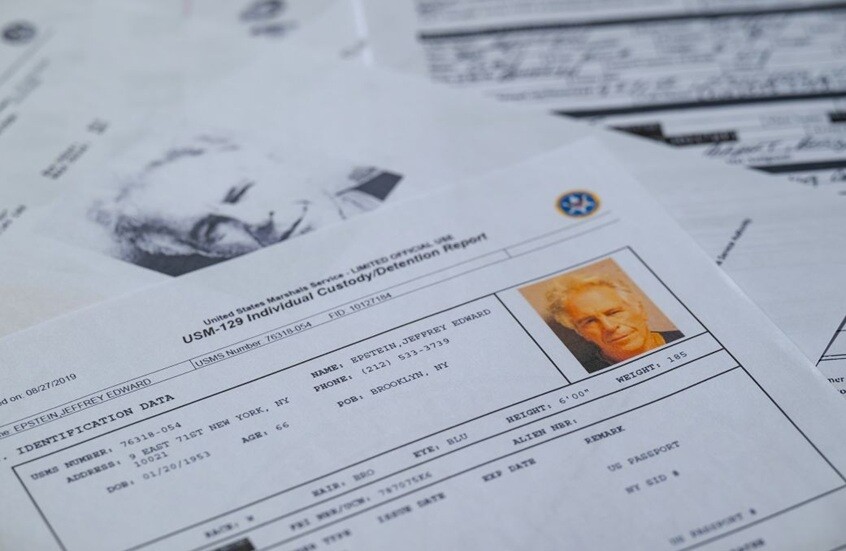

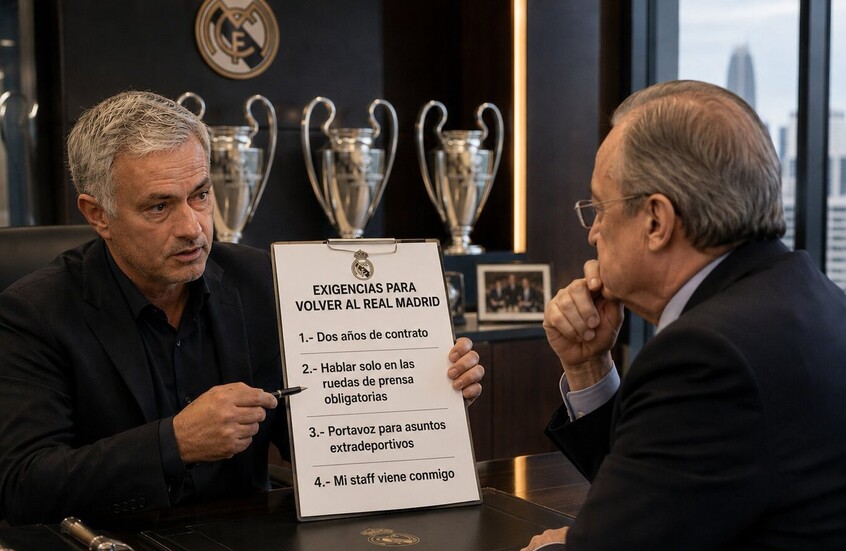

مورينيو يضع 9 شروط للعودة إلى ريال مدريد

![مورينيو يضع 9 شروط للعودة إلى ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عمر مرموش على رادار برشلونة وليس هالاند.. ما السبب؟

![عمر مرموش على رادار برشلونة وليس هالاند.. ما السبب؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![فيديوهات]()

فيديوهات

RT STORIES

مشاهد استقبال سلطان عمان للرئيس المصري في مسقط

![مشاهد استقبال سلطان عمان للرئيس المصري في مسقط]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لبنان.. لحظة استهداف طاقم الهيئة الصحية الإسلامية في النبطية

![لبنان.. لحظة استهداف طاقم الهيئة الصحية الإسلامية في النبطية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تشييع نجل رئيس حركة "حماس" خليل الحية إثر مقتله جراء قصف إسرائيلي على غزة

![تشييع نجل رئيس حركة "حماس" خليل الحية إثر مقتله جراء قصف إسرائيلي على غزة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"سنصطادكم"... حزب الله يشبه جنود إسرائيل بالسحالي هاربة من صقوره

!["سنصطادكم"... حزب الله يشبه جنود إسرائيل بالسحالي هاربة من صقوره]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مضيق هرمز في أحدث ظهور له وعينة من الناقلات المحتجرة عبره

![مضيق هرمز في أحدث ظهور له وعينة من الناقلات المحتجرة عبره]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد لشقة سكنية مدمرة في حارة حريك بالضاحية الجنوبية لبيروت بعد غارة إسرائيلية

![مشاهد لشقة سكنية مدمرة في حارة حريك بالضاحية الجنوبية لبيروت بعد غارة إسرائيلية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بتقنية تايم لابس.. مشاهد لحاملة الطائرات الفرنسية "شارل ديغول" تعبر قناة السويس

![بتقنية تايم لابس.. مشاهد لحاملة الطائرات الفرنسية "شارل ديغول" تعبر قناة السويس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الشيخ محمد بن زايد آل نهيان يلتقي نظيره القبرصي ورئيس وزراء قطر في أبوظبي

![الشيخ محمد بن زايد آل نهيان يلتقي نظيره القبرصي ورئيس وزراء قطر في أبوظبي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

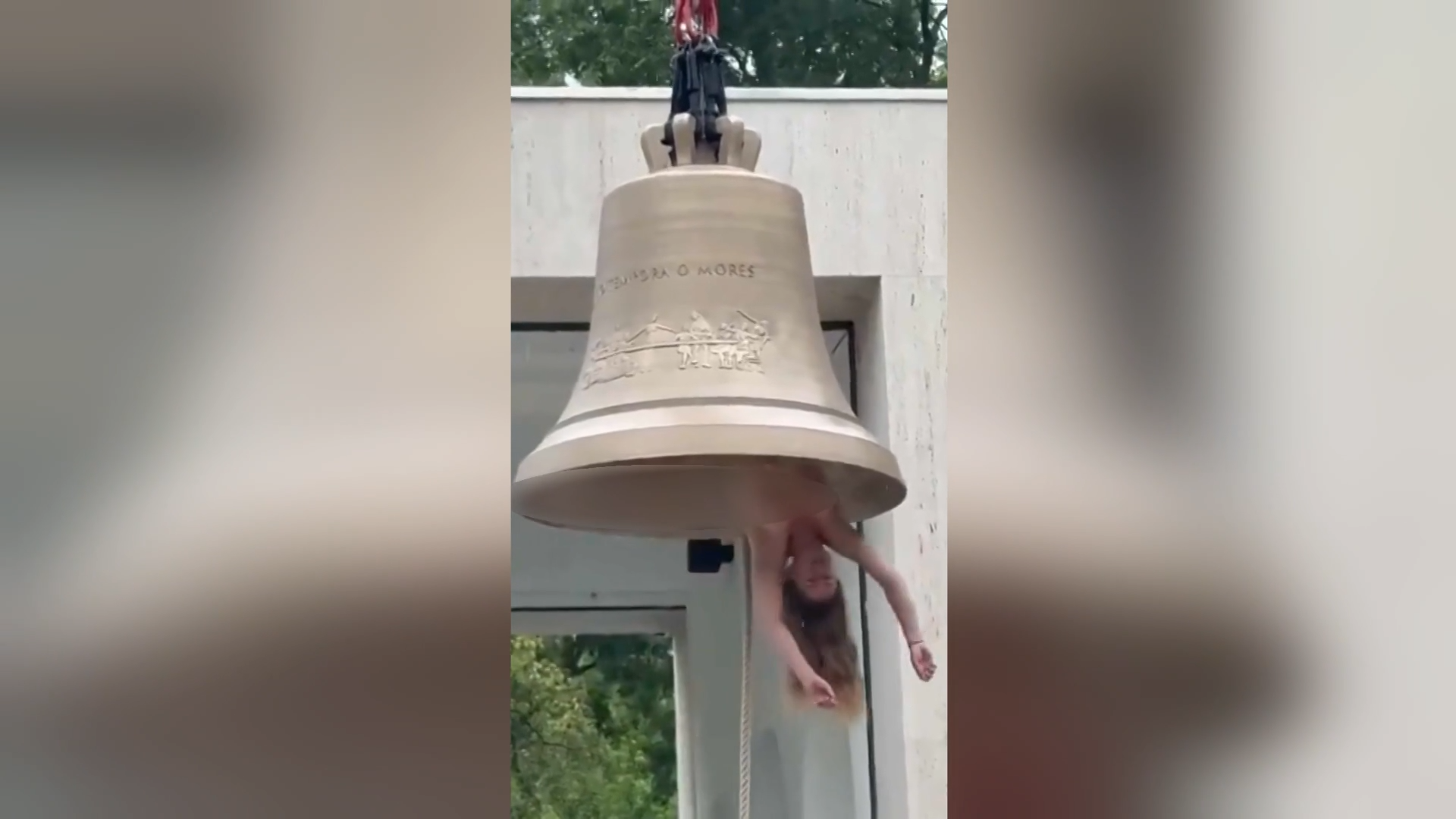

شاهد.. فنانة نمساوية عارية تدق جرسا بجسدها على هامش بينالي البندقية

![شاهد.. فنانة نمساوية عارية تدق جرسا بجسدها على هامش بينالي البندقية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تنشر مشاهد لحطام طائرة مسيرة معادية أسقطتها فوق مضيق هرمز

![إيران تنشر مشاهد لحطام طائرة مسيرة معادية أسقطتها فوق مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![عيد النصر على النازية]()

عيد النصر على النازية

RT STORIES

200 ثنائي يشاركون في فعالية "فالس النصر" بموسكو

![200 ثنائي يشاركون في فعالية "فالس النصر" بموسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

غالبية الروس غير راضين عن الإنتاج السينمائي الوطني حول الحرب العالمية الثانية

![غالبية الروس غير راضين عن الإنتاج السينمائي الوطني حول الحرب العالمية الثانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا تذكّر ألمانيا بنتائج كراهية روسيا.. لم ننس الحرب وسنحتفل بالنصر في الـ9 من مايو

![زاخاروفا تذكّر ألمانيا بنتائج كراهية روسيا.. لم ننس الحرب وسنحتفل بالنصر في الـ9 من مايو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: زيلينسكي لم يأمر قواته بوقف إطلاق النار رغم إعلانه الهدنة

![زاخاروفا: زيلينسكي لم يأمر قواته بوقف إطلاق النار رغم إعلانه الهدنة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ماراثون "روسيا ترحب بكم" يوثق التاريخ العسكري بمشاركة نخبة من المبدعين والفرق الأكاديمية

![ماراثون "روسيا ترحب بكم" يوثق التاريخ العسكري بمشاركة نخبة من المبدعين والفرق الأكاديمية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لاتفيا.. إطفاء آخر شعلة للنار الخالدة في دول البلطيق

![لاتفيا.. إطفاء آخر شعلة للنار الخالدة في دول البلطيق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وسائل النقل العامة بموسكو تشارك في فعاليات يوم النصر

![وسائل النقل العامة بموسكو تشارك في فعاليات يوم النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين في ذكرى النصر: إرث الأجداد منارة خالدة

![بوتين في ذكرى النصر: إرث الأجداد منارة خالدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![عيد النصر على النازية]() عيد النصر على النازية

عيد النصر على النازية

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

الجيش الإسرائيلي يعلن استهداف 15 موقعا لـ"حزب الله" في جنوب لبنان

![الجيش الإسرائيلي يعلن استهداف 15 موقعا لـ"حزب الله" في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زامير يخاطب جنوده من جنوب لبنان: لا قيود في استخدام القوة ولدينا فرصة تاريخية لتغيير الواقع الإقليمي

![زامير يخاطب جنوده من جنوب لبنان: لا قيود في استخدام القوة ولدينا فرصة تاريخية لتغيير الواقع الإقليمي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إصابة 4 جنود إسرائيليين بهجوم طائرة مسيرة في جنوب لبنان

![إصابة 4 جنود إسرائيليين بهجوم طائرة مسيرة في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

منذ 2 مارس.. ارتفاع عدد ضحايا الغارات الإسرائيلية على لبنان إلى 2715 قتيلا و8353 جريحا

![منذ 2 مارس.. ارتفاع عدد ضحايا الغارات الإسرائيلية على لبنان إلى 2715 قتيلا و8353 جريحا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إسرائيل تعلن استهداف قائد قوة الرضوان في حزب الله اللبناني بغارة على بيروت (صور + فيديو)

![إسرائيل تعلن استهداف قائد قوة الرضوان في حزب الله اللبناني بغارة على بيروت (صور + فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![الكشف عن تعرض ناقلة نفط صينية لهجوم قرب مضيق هرمز]()

الكشف عن تعرض ناقلة نفط صينية لهجوم قرب مضيق هرمز

RT STORIES

الكشف عن تعرض ناقلة نفط صينية لهجوم قرب مضيق هرمز

![الكشف عن تعرض ناقلة نفط صينية لهجوم قرب مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More -

في ليلة تاريخية للأسطورة رونالدو وتألق فيليكس.. النصر يهزم الشباب (فيديو)

RT STORIES

في ليلة تاريخية للأسطورة رونالدو وتألق فيليكس.. النصر يهزم الشباب (فيديو)

#اسأل_أكثر #Question_More

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

إقرأ المزيد

تحذير أمني: ثغرة في التعرف على الوجه تهدد هواتف ذكية واسعة الانتشار

حذّرت منظمة Which؟ من ثغرة أمنية واسعة في أنظمة التعرف على الوجه في عدد كبير من الهواتف الذكية، بعد أن أظهرت اختبارات أن هذه التقنية يمكن خداعها بسهولة باستخدام صور مطبوعة.

التعليقات